Despre studierea produselor Kerio Technologies, care produce diverse soluții software de securitate pentru întreprinderile mici și mijlocii. Potrivit site-ului oficial al companiei, produsele sale sunt folosite de peste 60.000 de companii din întreaga lume.

Specialiștii SEC Consult au descoperit multe vulnerabilități în Kerio Control, soluția UTM a companiei, care combină funcțiile unui firewall, router, IDS/IPS, antivirus gateway, VPN și așa mai departe. Cercetătorii au descris două scenarii de atac care permit unui atacator nu numai să preia controlul asupra Kerio Control, ci și asupra rețelei corporative pe care produsul ar trebui să o protejeze. Deși dezvoltatorii au lansat deja remedieri pentru majoritatea erorilor detectate, cercetătorii notează că este încă posibil să se implementeze unul dintre scenariile de atac.

Potrivit cercetătorilor, soluțiile Kerio Control sunt vulnerabile din cauza utilizării nesigure a funcției de deserializare a PHP, precum și din cauza utilizării unei versiuni vechi de PHP (5.2.13), în care au fost descoperite anterior probleme serioase. Experții au descoperit, de asemenea, o serie de scripturi PHP vulnerabile care permit atacuri XSS și CSRF și ocolesc protecția ASLR. În plus, conform SEC Consult, serverul web rulează cu privilegii root și nu are protecție împotriva atacurilor de forță brută și a corupției memoriei.

Diagrama primului scenariu de atac

Primul scenariu de atac descris de experți presupune exploatarea mai multor vulnerabilități simultan. Atacatorul va trebui să folosească ingineria socială și să atragă victima către un site rău intenționat care va găzdui un script care îi va permite să afle adresa IP internă a Kerio Control. Atacatorul trebuie apoi să exploateze bug-ul CSRF. Dacă victima nu este conectată la panoul de control Kerio Control, atacatorul poate folosi forța brută obișnuită pentru a selecta acreditările. Acest lucru ar necesita o vulnerabilitate XSS pentru a ocoli protecția SOP. După aceea, puteți trece la ocolirea ASLR și puteți profita de un bug vechi în PHP (CVE-2014-3515) pentru a lansa un shell cu drepturi de root. În esență, atacatorul obține apoi acces deplin la rețeaua organizației. Videoclipul de mai jos arată atacul în acțiune.

Al doilea scenariu de atac implică exploatarea unei vulnerabilități RCE, care este asociată cu funcția de actualizare Kerio Control și a fost descoperită în urmă cu mai bine de un an de către unul dintre angajații SEC Consult. Experții sugerează utilizarea acestui bug, care permite executarea de la distanță a codului arbitrar, în combinație cu o vulnerabilitate XSS, care permite extinderea funcționalității atacului.

Specialiștii Kerio Technologies au fost anunțați despre probleme la sfârșitul lunii august 2016. În prezent, compania a lansat Kerio Control 9.1.3, unde majoritatea vulnerabilităților sunt eliminate. Cu toate acestea, compania a decis să lase privilegiile de rădăcină serverului web, iar bug-ul RCE asociat cu funcția de actualizare rămâne încă fără remediere.

Mulți oameni folosesc firewall-ul Kerio Control. Are cea mai largă funcționalitate, fiabilitate și ușurință în utilizare. Astăzi vom vorbi despre cum să configurați regulile de gestionare a lățimii de bandă. Mai simplu spus, să încercăm să limităm viteza de acces la Internet pentru utilizatori și grupuri.

Cum să limitați viteza de internet pentru utilizatori și grupuri în Kerio Control

Și deci să mergem la panoul de administrare Kerio Control. În stânga căutăm elementul Bandwidth Management. Mai întâi, să indicăm viteza conexiunii la internet. În partea de jos, în câmpul lățime de bandă conexiune la Internet, faceți clic pe modificare și introduceți viteza de descărcare și încărcare. Aceste date sunt necesare pentru funcționarea corectă a Kerio Control în sine.

Acum adăugați o nouă regulă, faceți clic pe adăugare și introduceți un nume.

Apoi, în câmpul Trafic, trebuie să indicați pentru cine se va aplica această restricție. Există o mulțime de opțiuni, dar ne interesează anumite grupuri și utilizatori, așa că faceți clic pe Utilizatori și grupuri. În fereastra care se deschide, selectați utilizatorii sau grupul necesar. Puteți selecta imediat atât grupul, cât și utilizatorii.

Acum setați limita de viteză de descărcare. Indicăm cât de mult din viteza totală trebuie rezervată acestor grupuri și utilizatori și limita în sine. Același lucru îl indicăm pentru articolul de descărcat.

Lăsăm implicit interfața și timpul disponibil și aplicăm această regulă.

Maxim Afanasiev

Din 1997, Kerio Technologies dezvoltă și lansează soluții software unice în domeniul securității computerelor pentru a proteja rețelele interne ale companiei de atacurile externe și creează sisteme de colaborare și comunicații electronice. Produsele de la Kerio Technologies sunt destinate întreprinderilor mijlocii și mici, dar pot fi folosite cu succes și în companiile mari. Este de remarcat faptul că software-ul este dezvoltat ținând cont de tendințele globale în domeniul securității informațiilor, iar compania însăși este un inovator în acest domeniu.

Prototipul pachetului software Kerio Control, despre care va fi discutat în acest articol, a fost gateway-ul software Winroute Pro, a cărui primă versiune a fost lansată în 1997. Software-ul Winroute Pro a fost un server proxy avansat conceput pentru a oferi computerelor locale acces la Internet printr-un singur canal extern de Internet. Acest produs a câștigat aproape imediat popularitate și a devenit rapid un concurent pentru unul dintre cele mai răspândite servere proxy la acea vreme, WinGate. Chiar și atunci, produsele Kerio s-au distins printr-o interfață clară și o configurație convenabilă și, de asemenea, important, fiabilitate și securitate. De atunci, Kerio Winroute a fost modernizat constant, i s-au adăugat multe caracteristici și capabilități utile. La începutul călătoriei sale a fost numit Winroute Pro, apoi numele a fost schimbat în Winroute Firewall, iar începând cu versiunea 7 produsul a primit numele actual - Kerio Control.

Kerio a realizat rapid posibilitățile de virtualizare și a pornit pe calea integrării maxime cu mediile virtuale, care astăzi se dezvoltă activ datorită apariției procesoarelor multi-core și a progresului semnificativ în domeniul IT. Toate produsele Kerio noi sunt acum disponibile pentru mediile de virtualizare VMware și Hyper-V, permițându-vă să implementați software-ul pe orice platformă și să migrați produsul fără a fi nevoie să îl reinstalați pe o nouă platformă hardware. În plus, această abordare oferă administratorilor de rețea ale companiei o alegere mai mare atunci când își construiesc infrastructura de rețea. Inițial, produsele Kerio au fost livrate ca o aplicație Windows, dar după lansarea unei versiuni pentru sisteme de virtualizare, compania a decis să se abțină complet de sistemul de operare și să nu mai lanseze Kerio Control ca aplicație separată. Începând cu versiunea 8, Kerio Control vine în doar trei versiuni: Software Appliance, VMware Virtual Appliance și Hyper-V Virtual Appliance. Toate opțiunile folosesc un sistem de operare Linux modernizat bazat pe Debian (este folosită o versiune SMP cu funcționalitate redusă), care nu necesită o instalare și întreținere suplimentară îndelungată. Firewall Software Appliance este disponibil ca o imagine ISO cu o dimensiune de puțin peste 250 MB și poate fi instalat cu ușurință pe hardware dedicat, fără a necesita instalarea unui sistem de operare. VMware Virtual Appliance vine în pachete OVF și VMX pentru mediile VMware, iar Hyper-V Virtual Appliance este proiectat pentru sistemele de virtualizare Microsoft, toate pre-implementate cu opțiuni configurabile. Potrivit dezvoltatorului, versiunea OVF a acestui software, în principiu, poate fi instalată pe alte sisteme de virtualizare. Această abordare permite o abordare mai flexibilă a implementării rețelei unei companii și renunță la utilizarea soluțiilor hardware, care adesea nu pot fi actualizate în hardware, deoarece acest lucru necesită costuri semnificative sau capabilitățile lor sunt strict limitate.

Să ne uităm la principalele caracteristici ale software-ului Kerio Control, precum și la o serie de inovații care lipseau în versiunile anterioare. Să vă reamintim că cea de-a 8-a versiune a Kerio Control a fost lansată pentru prima dată în martie a acestui an. La momentul scrierii, pe lângă o mică actualizare, Kerio a lansat actualizarea Kerio Control 8.1 în iunie, care a adus și unele funcționalități suplimentare.

Instalarea Kerio Control se poate face fie folosind Software Appliance, adică implementând sistemul dintr-o imagine ISO separată, fie prin inițializarea unei mașini virtuale pe un server de virtualizare. Această din urmă metodă implică mai multe căi de instalare, inclusiv capacitatea de a descărca automat cea mai recentă versiune a Kerio Control de pe site-ul producătorului prin intermediul Vmware VA Marketplace. Când instalați dintr-o imagine ISO, toți pașii de implementare a Kerio Control implică ca administratorul să răspundă la câteva întrebări simple din asistentul de instalare. Inițializarea mașinii virtuale Kerio Control vă permite să săriți peste etapa principală de instalare, iar administratorul trebuie doar să seteze parametrii inițiali ai mașinii virtuale: numărul de procesoare, cantitatea de RAM, numărul de adaptoare de rețea și dimensiunea mașinii virtuale. subsistem de disc. În versiunea de bază, mașina virtuală Kerio Control are cei mai mulți parametri minimi, totuși, pentru a efectua administrarea ulterioară, este necesar cel puțin un adaptor de rețea, specificat în proprietățile mașinii.

După instalarea sistemului într-un fel sau altul și inițializarea cu succes a Kerio Control, utilizatorul va avea acces la setările de bază de configurare a rețelei prin consola de management (Fig. 1). În mod implicit, adaptoarele de rețea conectate la Kerio Control încearcă să obțină adrese IP utilizând DHCP. Dacă obținerea adreselor IP a avut succes, administratorul se poate conecta la Kerio Control prin rețeaua locală introducând adresa IP afișată în consola de management. Consola de management de bază vă permite să configurați setările adaptorului de rețea, să resetați Kerio Control la setările de bază, să reporniți sau să dezactivați Kerio Control. Este de remarcat faptul că, dacă este necesar, puteți ieși în shell-ul complet de comandă bash al sistemului de operare apăsând combinația de taste Alt + F2-F3. Pentru a vă autentifica, va trebui să introduceți numele de utilizator root și parola de administrator specificate la instalarea Kerio Control. Informații suplimentare de depanare pot fi apelate apăsând Alt + F4-F5. Configurarea ulterioară a parametrilor are loc prin consola de administrare web pe un canal criptat SSL.

Orez. 1. Consolă de management

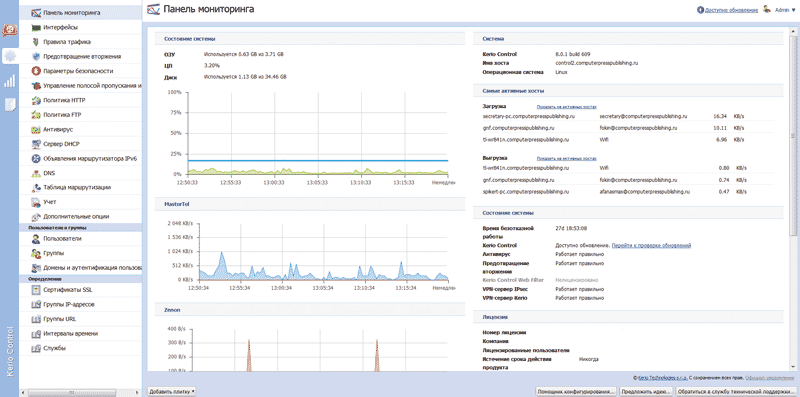

Toți parametrii pot fi setați prin intermediul panoului de control, care funcționează printr-o interfață web securizată (Fig. 2). Lucrul cu o astfel de interfață se realizează prin protocolul securizat HTTPS/SSL. Consola de administrare vă permite să gestionați toate setările paravanului de protecție. În comparație cu versiunile anterioare bazate pe versiunea 7 a Kerio Control, designul acestui panou de control a suferit modificări semnificative. Astfel, prima pagină a panoului de control are o interfață în mosaic, personalizabilă („Dashboard”), la care puteți adăuga sau elimina elementele necesare pentru diagnosticarea rapidă a stării Kerio Control. Acest lucru este foarte convenabil, deoarece administratorul vede imediat sarcina pe canalele de comunicare, activitatea utilizatorului, starea sistemului, conexiunile VPN etc.

Orez. 2. Panou de control

La versiunea actualizată a Kerio Control 8.1 au fost adăugate următoarele opțiuni: salvarea configurației și setărilor în serviciul cloud Samepage.io în modul automat, monitorizarea parametrilor prin protocolul SNMP, posibilitatea de a utiliza instrumentele de depanare Ping, Traceroute, DNS Lookup, Whois în numele gateway-ului Kerio Control în interfața web de administrare. În plus, Kerio Control acceptă acum expresii regulate pentru URL-uri, ridicarea automată a tunelurilor VPN, protecția prin forță brută prin parolă și capabilități mai avansate de analiză a pachetelor. De asemenea, trebuie remarcat faptul că cea mai recentă versiune a Kerio Control Software Appliance a adăugat suport pentru mai multe controlere RAID, ceea ce va extinde capacitatea de implementare a acestui sistem pe platforme hardware individuale.

Interfața de administrare web Kerio Control are nu numai un panou administrativ, ci și o interfață de utilizator separată (Fig. 3). Panoul de administrare nu are capacitatea de a schimba nimic în Kerio Control, dar vă permite să urmăriți statisticile utilizatorilor sau ale utilizatorilor pe diferite perioade de timp. Statisticile oferă date despre resursele vizitate, cantitatea de date transferate și alte informații. Dacă un utilizator are un cont administrativ în sistemul Kerio Control, acesta poate primi date statistice despre alți utilizatori ai sistemului prin intermediul acestui panou de control. Statisticile precise și bine gândite ajută administratorul să afle preferințele utilizatorilor atunci când lucrează pe Internet, să găsească elemente și probleme critice. Panoul generează o histogramă detaliată a utilizării traficului pentru fiecare utilizator din rețea. Administratorul poate selecta perioada pentru care dorește să urmărească utilizarea traficului: două ore, o zi, o săptămână și o lună. În plus, Kerio Control arată statistici privind utilizarea reală a traficului după tip: HTTP, FTP, e-mail, protocoale multimedia de streaming, schimb de date direct între computere sau proxy.

Orez. 3. Panoul utilizator

Pentru o companie modernă, ale cărei sucursale pot fi localizate în toată lumea, o conexiune sigură la rețeaua corporativă este o condiție necesară, deoarece externalizarea se dezvoltă activ astăzi. Cu Kerio Control, configurarea unui VPN este practic fără efort. Serverul și clienții VPN fac parte din accesul securizat de la distanță al Kerio Control la rețeaua corporativă. Utilizarea unei rețele virtuale Kerio VPN permite utilizatorilor să se conecteze de la distanță la orice resurse din rețeaua corporativă și să lucreze cu rețeaua organizației ca și cum ar fi propria lor rețea locală. Serverul VPN încorporat în produsul Kerio Control vă permite să organizați rețele VPN în două scenarii diferite: „server - server” și „client - server” (utilizat de Kerio VPN Client pentru Windows, Mac și Linux). Modul „server la server” este folosit de companiile care doresc să conecteze un birou la distanță printr-un canal securizat pentru a partaja resursele partajate. Acest scenariu necesită Kerio Control pe fiecare dintre părțile care se conectează pentru a stabili un canal securizat pe internetul deschis. Modul client-server permite unui utilizator de la distanță să conecteze în siguranță un laptop sau un computer de acasă la rețeaua corporativă. După cum știu mulți administratori de sistem, protocoalele VPN și NAT (Network Address Translation) nu funcționează întotdeauna împreună. Kerio VPN este proiectat să funcționeze în mod fiabil în NAT și chiar și într-o serie de gateway-uri NAT. Kerio VPN utilizează algoritmi de criptare standard de control al canalului SSL (TCP) și Blowfish (UDP) și, de asemenea, acceptă IPSec.

Kerio Control Gateway are protecție antivirus încorporată, care este furnizată prin scanarea atât a traficului de intrare, cât și de ieșire. Dacă mai devreme Kerio Control folosea un antivirus încorporat de la McAfee, atunci cele mai recente versiuni folosesc antivirus de la Sophos. Administratorul poate stabili reguli de inspecție pentru trafic prin diferite protocoale: SMTP și POP3, WEB (HTTP) și transfer de fișiere (FTP). Antivirusul încorporat al firewall-ului instalat pe gateway oferă protecție completă pentru traficul care trece prin gateway. Deoarece antivirusul integrat poate primi actualizări cu noi baze de date de viruși în timp real, acest lucru crește semnificativ nivelul de securitate a rețelei, împreună cu utilizarea programelor antivirus pe fiecare computer din rețeaua locală. Antivirusul scanează mesajele primite și trimise, precum și toate atașamentele. Dacă un virus este detectat într-un atașament, întregul atașament este șters și o notificare este adăugată la e-mail. În plus, Kerio Control scanează tot traficul de rețea, inclusiv paginile HTML, pentru viruși încorporați. Fișierele descărcate prin HTTP și fișierele transferate prin FTP sunt, de asemenea, scanate pentru viruși. În plus, trebuie menționat că pentru organizațiile și instituțiile precum școlile care nu doresc ca angajații și clienții lor să viziteze anumite pagini, Kerio Control cu filtrul web Kerio Control încorporat (disponibil ca opțiune la un cost suplimentar) oferă opțiuni suplimentare pentru blocarea paginilor de pe Internet.

Kerio Control permite administratorilor nu numai să creeze o strategie generală de trafic, ci și să stabilească și să impună restricții pentru fiecare utilizator. Fiecare utilizator trebuie să se conecteze la Kerio Control înainte de a accesa Internetul. Conturile de utilizator sunt stocate într-o bază de date internă separată sau preluate din Microsoft Active Directory corporativ sau Apple Open Directory. Este posibilă utilizarea în paralel atât a bazelor de date locale, cât și a celor de domeniu. Când utilizați integrarea cu Microsoft Active Directory, autorizarea clientului poate avea loc în mod transparent pentru utilizatorii de domeniu prin autentificare NTLM. Ca parte a Windows 2008/2012 Server, Active Directory permite administratorilor să gestioneze centralizat conturile de utilizator și datele despre resursele rețelei. Active Directory oferă acces la informațiile utilizatorului de pe un singur computer. Suportul Active Directory/Open Directory oferă Kerio Control acces la baza de date a utilizatorilor în timp real și vă permite să configurați un utilizator în rețeaua locală fără a salva o parolă. În acest fel, nu este nevoie să sincronizați parolele pentru fiecare utilizator. Toate modificările din Microsoft Active Directory/Open Directory sunt reflectate automat în Kerio Control.

Administratorul poate seta diferite restricții de drepturi de acces pentru fiecare utilizator. Aceste reguli pot fi setate să funcționeze pentru anumite perioade de timp și pot stabili diverse restricții privind utilizarea traficului. Când limita este atinsă, Kerio Control trimite un avertisment prin e-mail utilizatorului și administratorului, sau administratorul blochează acel utilizator pentru restul zilei sau lunii.

În concluzie, este de remarcat faptul că Kerio Control este un produs foarte popular în rândul administratorilor de sistem datorită avantajelor incontestabile pe care le-a comparat, de exemplu, cu soluții similare incluse în pachetul standard al sistemelor de operare bazate pe Linux (de exemplu, iptables). ). Configurare rapidă, capabilități extinse și un grad ridicat de protecție - toate acestea fac ca acest produs software să fie atractiv pentru companiile mici.

Kerio Control se încadrează în această categorie software, care combină o gamă largă de funcționalități cu ușurința de implementare și operare. Astăzi vom analiza modul în care acest program poate fi utilizat pentru a organiza munca de grup între angajații de pe Internet, precum și pentru a proteja în mod fiabil rețeaua locală de amenințările externe.

aparține categoriei de produse în care o gamă largă de funcționalități este combinată cu ușurința de implementare și operare. Astăzi vom analiza modul în care acest program poate fi utilizat pentru a organiza munca de grup între angajații de pe Internet, precum și pentru a proteja în mod fiabil rețeaua locală de amenințările externe.

Implementarea produsului începe cu instalarea acestuia pe un computer care joacă rolul unui gateway de internet. Această procedură nu este diferită de instalarea oricărui alt software și, prin urmare, nu ne vom opri asupra ei. Menționăm doar că în timpul acestui proces unele servicii Windows vor fi dezactivate care interferează cu funcționarea programului. După finalizarea instalării, puteți continua la configurarea sistemului. Acest lucru se poate face fie local, direct pe gateway-ul de internet, fie de la distanță, de pe orice computer conectat la rețeaua corporativă.

În primul rând, lansăm prin meniul standard " start"consola de management. Este folosită pentru a configura produsul în cauză. Pentru comoditate, puteți crea o conexiune la care în viitor vă va permite să vă conectați rapid. Pentru a face acest lucru, faceți dublu clic pe articol" Conexiune nouă", indicați în fereastra care deschide produsul (Kerio Control), gazda pe care este instalat, precum și numele de utilizator, apoi faceți clic pe butonul " Salvează ca" și introduceți numele conexiunii. După aceasta, puteți stabili o conexiune cu. Pentru a face acest lucru, faceți dublu clic pe conexiunea creată și introduceți parola.

Configurarea de bază a Kerio Control

În principiu, toți parametrii de funcționare pot fi configurați manual. Cu toate acestea, pentru implementarea inițială este mult mai convenabil să folosiți un expert special care pornește automat. La primul pas, vi se cere să vă familiarizați cu informațiile de bază despre sistem. Există, de asemenea, un memento aici că computerul care rulează Kerio Control trebuie să fie conectat la rețeaua locală și să aibă o conexiune la internet funcțională.

A doua etapă este alegerea tipului de conexiune la Internet. Există patru opțiuni disponibile aici, dintre care trebuie să o alegeți pe cea mai potrivită pentru rețeaua dvs. locală specifică.

- Acces permanent – gateway-ul Internet are o conexiune permanentă la Internet.

- Dial-on-demand - va stabili independent o conexiune la Internet după cum este necesar (dacă este disponibilă o interfață RAS).

- Reconectați-vă în caz de eșec – atunci când conexiunea la Internet este pierdută, aceasta va comuta automat pe alt canal (sunt necesare două conexiuni la Internet).

- Echilibrarea încărcăturii canalelor - va folosi simultan mai multe canale de comunicare, distribuind sarcina între ele (sunt necesare două sau mai multe conexiuni la Internet).

În al treilea pas, trebuie să specificați interfața de rețea sau interfețele conectate la Internet. Programul în sine detectează și afișează toate interfețele disponibile sub forma unei liste. Deci, administratorul poate alege doar opțiunea corespunzătoare. Este de remarcat faptul că în primele două tipuri de conexiuni trebuie să instalați o singură interfață, iar în a treia - două. Setarea celei de-a patra opțiuni este ușor diferită de celelalte. Oferă posibilitatea de a adăuga orice număr de interfețe de rețea, pentru fiecare dintre acestea trebuie să setați sarcina maximă posibilă.

Al patrulea pas este selectarea serviciilor de rețea care vor fi disponibile utilizatorilor. În principiu, puteți selecta opțiunea " Fără limite". Cu toate acestea, în cele mai multe cazuri acest lucru nu va fi în întregime rezonabil. Este mai bine să bifați acele servicii care sunt cu adevărat necesare: HTTP și HTTPS pentru navigarea pe site-uri web, POP3, SMTP și IMAP pentru lucrul cu e-mailul etc.

Următorul pas este configurarea regulilor pentru conexiunile VPN. Pentru a face acest lucru, sunt utilizate doar două casete de selectare. Primul determină ce clienți vor folosi utilizatorii pentru a se conecta la server. Dacă sunt „native”, adică eliberate de Kerio, atunci caseta de selectare trebuie să fie activată. În caz contrar, de exemplu, atunci când utilizați instrumente Windows încorporate, acesta trebuie dezactivat. A doua casetă de selectare determină posibilitatea utilizării funcției Kerio Clientless SSL VPN (gestionarea fișierelor, folderelor, descărcarea și încărcarea printr-un browser web).

Al șaselea pas este crearea regulilor pentru serviciile care rulează în rețeaua locală, dar care trebuie să fie accesibile și de pe Internet. Dacă ați activat tehnologia Kerio VPN Server sau Kerio Clientless SSL VPN în pasul anterior, atunci tot ceea ce este necesar pentru acestea va fi configurat automat. Dacă trebuie să vă asigurați disponibilitatea altor servicii (server de e-mail corporativ, server FTP etc.), atunci pentru fiecare dintre ele faceți clic pe butonul " Adăuga", selectați numele serviciului (se vor deschide porturile standard pentru serviciul selectat) și, dacă este necesar, specificați adresa IP.

În cele din urmă, ecranul final al asistentului de configurare este un avertisment înainte de începerea procesului de generare a regulilor. Citiți-l și faceți clic pe " Complet". Bineînțeles, în viitor, toate regulile și setările create pot fi modificate. Mai mult, puteți fie să rulați din nou expertul descris, fie să editați manual parametrii.

În principiu, după finalizarea lucrării, vrăjitorul este deja în stare de funcționare. Cu toate acestea, este logic să ajustați ușor unii parametri. În special, puteți seta limite pentru utilizarea lățimii de bandă. Se înfundă cel mai mult atunci când transferați fișiere mari și voluminoase. Prin urmare, puteți limita viteza de descărcare și/sau de încărcare a unor astfel de obiecte. Pentru a face acest lucru, în secțiunea „ Configurare„trebuie să deschidem secțiunea” Limită de lățime de bandă", activați filtrarea și introduceți lățimea de bandă disponibilă pentru fișierele mari. Dacă este necesar, puteți flexibiliza limitarea. Pentru a face acest lucru, faceți clic pe " În plus" și specificați în fereastra care deschide serviciile, adresele și intervalele de timp pentru filtre. În plus, puteți seta imediat dimensiunea fișierelor care sunt considerate mari.

Utilizatori și grupuri

După configurarea inițială a sistemului, puteți începe să adăugați utilizatori la acesta. Cu toate acestea, este mai convenabil să le împărțiți mai întâi în grupuri. Acest lucru le va face mai ușor de gestionat în viitor. Pentru a crea un grup nou, accesați „ Utilizatori și grupuri->Grupuri" și faceți clic pe butonul " Adăuga„. Acest lucru va deschide un expert special format din trei pași. În primul pas, trebuie să introduceți numele și descrierea grupului. În al doilea, puteți adăuga imediat utilizatori la acesta, dacă, desigur, aceștia au deja În al treilea pas, trebuie să definiți drepturile grupului: acces la administrarea sistemului, posibilitatea de a dezactiva diverse reguli, permisiunea de a utiliza VPN, vizualizarea statisticilor etc.

După crearea grupurilor, puteți trece la adăugarea utilizatorilor. Cel mai simplu mod de a face acest lucru este dacă un domeniu este implementat în rețeaua corporativă. În acest caz, mergeți la secțiunea „ Utilizatori și grupuri->Utilizatori", deschideți fila Active Directory, activați caseta de selectare " Utilizați baza de date a utilizatorilor de domeniu" și introduceți login-ul și parola unui cont care are drept de acces la această bază de date. În acest caz, se vor folosi conturi de domeniu, ceea ce, desigur, este foarte convenabil.

În caz contrar, va trebui să introduceți utilizatorii manual. În acest scop, este furnizată prima filă a secțiunii în cauză. Crearea unui cont constă în trei pași. Pe primul, trebuie să specificați o autentificare, nume, descriere, adresă de e-mail, precum și parametri de autentificare: autentificare și parolă sau date din Active Directory. În al doilea pas, puteți adăuga utilizatorul la unul sau mai multe grupuri. În a treia etapă, este posibilă înregistrarea automată a unui cont pentru a accesa firewall-ul și anumite adrese IP.

Configurarea unui sistem de securitate

Implementează oportunități ample pentru a asigura securitatea rețelei corporative. În principiu, am început deja să ne protejăm de amenințările externe atunci când am configurat firewall-ul. În plus, produsul în cauză implementează un sistem de prevenire a intruziunilor. Este activat implicit și configurat pentru a funcționa optim. Deci nu trebuie să-l atingi.

Următorul pas este antivirusul. Este demn de remarcat faptul că nu este disponibil în toate versiunile programului. Pentru a utiliza protecția anti-malware, aceasta trebuie achiziționată cu un antivirus încorporat sau trebuie instalat un modul antivirus extern pe poarta de internet. Pentru a activa protecția antivirus, trebuie să deschideți secțiunea „ Configurare->Filtrare de conținut->Antivirus„. În el, trebuie să activați modulul utilizat și să utilizați casetele de selectare pentru a marca protocoalele care sunt verificate (se recomandă să le activați pe toate). Dacă utilizați un antivirus încorporat, atunci trebuie să activați actualizarea antivirusului. bazele de date de viruși și setați intervalul pentru efectuarea acestei proceduri.

Apoi, trebuie să configurați sistemul de filtrare a traficului HTTP. Acest lucru se poate face în secțiunea „ Configurare->Filtrare de conținut->Politică HTTP". Cea mai simplă opțiune de filtrare este blocarea necondiționată a site-urilor care conțin cuvinte din lista neagră. Pentru a o activa, accesați fila " Cuvinte interzise" și completați lista de expresii. Cu toate acestea, există un sistem de filtrare mai flexibil și mai fiabil. Se bazează pe reguli care descriu condițiile de blocare a accesului utilizatorilor la anumite site-uri.

Pentru a crea o nouă regulă, accesați fila „ Reguli URL", faceți clic dreapta pe câmp și selectați " din meniul contextual Adăuga". Fereastra pentru adăugarea unei reguli este formată din trei file. Prima specifică condițiile în care aceasta va fi declanșată. Mai întâi, trebuie să selectați cui se aplică regula: tuturor utilizatorilor sau numai anumite conturi. După aceasta, trebuie să selectați pentru a seta criteriul de potrivire a adresei URL a site-ului solicitat Pentru a face acest lucru, puteți utiliza un șir care este inclus în adresa, grupul de adrese sau evaluarea proiectului web în sistemul Kerio Web Filter (în esență, categoria. căruia îi aparține site-ul). În cele din urmă, trebuie să indicați reacția sistemului la îndeplinirea condițiilor - permiteți sau refuzați accesul la acesta.

Pe a doua filă, puteți specifica intervalul în care se va aplica regula (intotdeauna implicit), precum și grupul de adrese IP la care se aplică (toate în mod implicit). Pentru a face acest lucru, trebuie pur și simplu să selectați elementele corespunzătoare din listele derulante cu valori prestabilite. Dacă intervalele de timp și grupurile de adrese IP nu au fost încă setate, atunci folosind butoanele „Editare” puteți deschide editorul dorit și le puteți adăuga. De asemenea, în această filă puteți seta acțiunea programului dacă site-ul este blocat. Acest lucru poate fi prin emiterea unei pagini cu un anumit text de refuz, afișarea unei pagini goale sau redirecționarea utilizatorului către o anumită adresă (de exemplu, către un site web corporativ).

Dacă rețeaua corporativă utilizează tehnologii wireless, este logic să activați un filtru de adresă MAC. Acest lucru va reduce semnificativ riscul de conectare neautorizată a diferitelor dispozitive. Pentru a implementa această sarcină, deschideți secțiunea „ Configurare->Politica de trafic->Setări de securitate". În el, activați caseta de selectare " Filtrul de adresă MAC activat", apoi selectați interfața de rețea la care va fi distribuit, comutați lista de adrese MAC la " Permite accesul la rețea numai computerelor enumerate" și completați-l cu detaliile dispozitivelor wireless deținute de companie.

Să facem un bilanț

Deci, după cum vedem, în ciuda funcționalității largi, este destul de simplu să organizați munca de grup a utilizatorilor rețelei corporative pe Internet cu ajutorul acestuia. Este clar că am acoperit doar configurația de bază a acestui produs.

Bună ziua, dragi cititori și oaspeți ai site-ului blogului, în orice organizație există întotdeauna oameni care nu vor să lucreze și care folosesc resursele corporative în alte scopuri, voi da un exemplu simplu: aveți un birou mic, să zicem 50 angajați și un canal de Internet cu o lățime de bandă de 20 de megabiți și o limită lunară de trafic de 50 GB, acest lucru este suficient pentru birou pentru utilizarea normală a internetului și pentru construirea de afaceri, dar există oameni care ar putea dori să descarce un film pentru seară sau un nou album de muzică și cel mai adesea folosesc trackere terrent pentru asta, permiteți-mi că vă voi arăta cum în Kerio Control 8 puteți interzice traficul p2p și puteți stabili o limită de trafic zilnică pentru un angajat.

Blocarea traficului p2p în Kerio Control 8

Și așa ai construit o rețea locală în care a apărut un downloader rău intenționat, cred că îl vei identifica imediat din jurnalele de statistici, îl vei filtra pe coloane. În afară de mustrarea care va urma din partea managementului, tu, în calitate de administrator de sistem, trebuie să previi încercările ulterioare de a descărca conținut prin trafic p2p.

Aveți două opțiuni:

- Activați blocarea completă a traficului p2p

- Setați o limită zilnică pentru fiecare utilizator

Să începem prin a bloca traficul peer-to-peer, mergem la filtrul de conținut și creăm o nouă regulă. Faceți clic pe adăugare și selectați „Aplicații și categorii de conținut web”

Găsiți secțiunea de descărcare și bifați caseta de selectare rețea peer-to-peer.

În acțiune, setați regulile de șters.

Teoretic, pentru a bloca complet traficul p2p, este suficientă o regulă creată, dar vă sfătuiesc și să stabiliți cote pentru utilizatori dacă aveți o limită de internet, pentru a-i învăța să o folosească exclusiv în probleme de muncă. Pentru a face acest lucru, accesați fila Utilizatori și în proprietățile oricăruia din fila „Cotă”, specificați limita zilnică în megaocteți.